Gatekeeper, la pericolosissima vulnerabilità di Apple ora trova soluzione: ma siamo ancora a rischio?

Proprio in questi giorni, precisamente il 13 dicembre 2022, è stata risolta una criticità molto pericolosa che riguardava alcune funzioni del servizio Gatekeeper su Mac.

Apple è riuscita a smantellare definivamente la vulnerabilità che da un po’ di tempo tormentava i computer Mac e i suoi utenti. Uno dei maggiori ricercatori di sicurezza di Microsoft, Jonathan Bar Or, ha individuato il difetto di sicurezza in questione, al principio denominato Achilles.

Adesso l’anomalia è stata designata con la dicitura di CVE-2022-42821. Dunque, l’azienda è stata in grado di risolverla sui sistemi macOS 13 (Ventura), macOS 12.6.2 (Monterey) e macOS 1.7.2 (Big Sur).

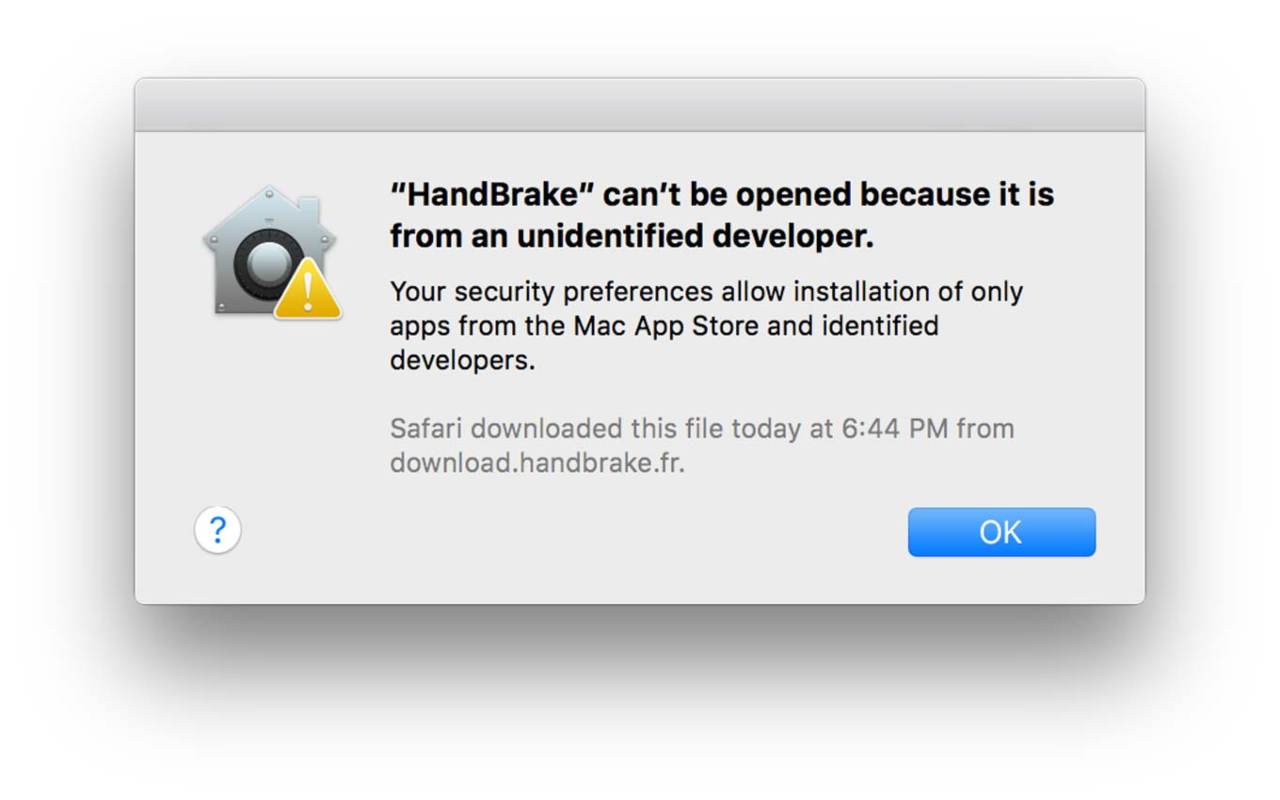

È bene illustrare cosa sia Gatekeeper. Si tratta di una funzione di sicurezza del sistema operativo macOS che controlla e analizza tutte le app scaricate dalla rete, per poi verificarne l’autenticità. Le applicazioni devono essere approvate dal relativo sviluppatore (quindi da Apple). Per farlo, il sistema invia un messaggio all’utente in cui chiede la conferma; oppure un avviso nel caso in cui l’app non sia affidabile e, quindi, non verificata.

Nel caso specifico di Achilles, questa vulnerabilità consentiva di stabilire delle restrizioni ACL (Access Control List) che impedivano a browser e downloader di impostare l’identificazione com.apple.quarantine per scaricare ed archiviare il payload (di cui si parlerà a breve) in file ZIP.

Come fronteggiare difficoltà del genere?

Affinché sia il più chiaro possibile, il payload (letteralmente “carico utile”), in ambito informatico, è l’insieme di dati trasmessi appartenenti effettivamente all’utilizzatore. Questi entrano in contrasto con i metadati e con il pacchetto di informazioni necessarie al funzionamento della rete (chiamato header); in ogni caso, i metadati e gli header hanno la sola utilità di far funzionare correttamente il protocollo di comunicazione.

La conseguenza di questa dannosa proliferazione (principale obiettivo degli invasori) è che, una volta che il virus si è infiltrato nel payload, esso è in grado di espandersi e infettare l’intero sistema con malware e worm. Vulnerabilità che, purtroppo, neanche Gatekeeper è riuscita ad impedire in questa circostanza. In merito alla questione, Microsoft ha esposto quanto segue: “La modalità di blocco di Apple, introdotta in macOS Ventura come funzione di protezione opzionale per gli utenti ad alto rischio che potrebbero essere presi di mira personalmente da un sofisticato attacco informatico, ha lo scopo di fermare gli exploit di esecuzione di codice remoto senza clic, e quindi non difendersi da Achille. Gli utenti finali dovrebbero applicare la correzione indipendentemente dal loro stato di modalità di blocco”.

Normalmente, si consiglia di mantenere sempre aggiornato il proprio dispositivo e il relativo sistema operativo. Tuttavia, Apple fa sapere di aver già dato il via al testing di una nuova funzionalità di sicurezza di Rapid Security Response. Essa sarà in grado di fronteggiare e risolvere criticità come quella appena descritta, senza la necessità di aggiornare completamente il sistema operativo.